Gli hacker di TeamPCP sostengono di avere in mano quasi 450 repository legati a Mistral AI e stanno provando a monetizzarli: prezzo richiesto 25.000 dollari, con la minaccia di pubblicare tutto gratuitamente su forum underground se non arriva un acquirente in tempi brevi.

La notizia ha riacceso l’attenzione su un fronte spesso sottovalutato, la sicurezza della filiera software usata dagli sviluppatori. Mistral conferma che c’è stata una compromissione di un sistema di gestione del codice e che, per un breve periodo, sono stati “contaminati” alcuni pacchetti SDK. La società precisa anche cosa non sarebbe stato toccato: niente servizi ospitati, niente dati utente gestiti, niente ambienti di ricerca e test. Il punto critico, per chi segue il caso, è che non è stato chiarito quali file siano finiti davvero nelle mani degli attaccanti.

TeamPCP offre 450 repository a 25.000 dollari

La dinamica è quella classica del ricatto “a catalogo”: il gruppo TeamPCP pubblicizza un archivio che attribuisce a Mistral e chiede 25.000 dollari come prezzo “buy it now”, lasciando intendere che l’offerta sia negoziabile. Nel messaggio, gli attaccanti parlano di consegna a un solo compratore e di distruzione dei dati dopo il pagamento, promessa che nel mondo criminale vale quanto vale, cioè poco se non verificabile.

Il volume dichiarato, quasi 450 repository, è sufficiente a generare timori concreti anche senza includere “il cuore” di un prodotto. Basta pensare a script di build, configurazioni, documentazione interna, esempi di integrazione o componenti periferiche: materiale che, se autentico, pu accelerare l’analisi di un’infrastruttura e rendere più credibili attacchi mirati. Non serve rubare un modello di IA per fare danni, a volte è più utile capire i processi.

C’è un elemento che merita una nota critica: il mercato dei leak spesso gonfia la posta, mescola file veri e irrilevanti, oppure rivende dati già circolati. Nel caso Mistral, non esiste una verifica pubblica indipendente del pacchetto in vendita. Questo non riduce l’allarme, ma impone prudenza nelle conclusioni. Nel frattempo, la minaccia del rilascio gratuito è la leva psicologica più efficace per spingere un compratore o alimentare la risonanza online.

Mistral AI parla di SDK contaminati e servizi non compromessi

La risposta di Mistral AI è netta su alcuni punti: la violazione ha riguardato un sistema di gestione del codebase, e gli aggressori hanno contaminato per un breve periodo alcuni pacchetti SDK. La società sostiene che i dati impattati non appartengono ai repository core e che non risultano compromessi i servizi ospitati, i dati utente gestiti o gli ambienti di ricerca e test. È una delimitazione importante, perché mira a ridurre il rischio percepito per clienti e partner.

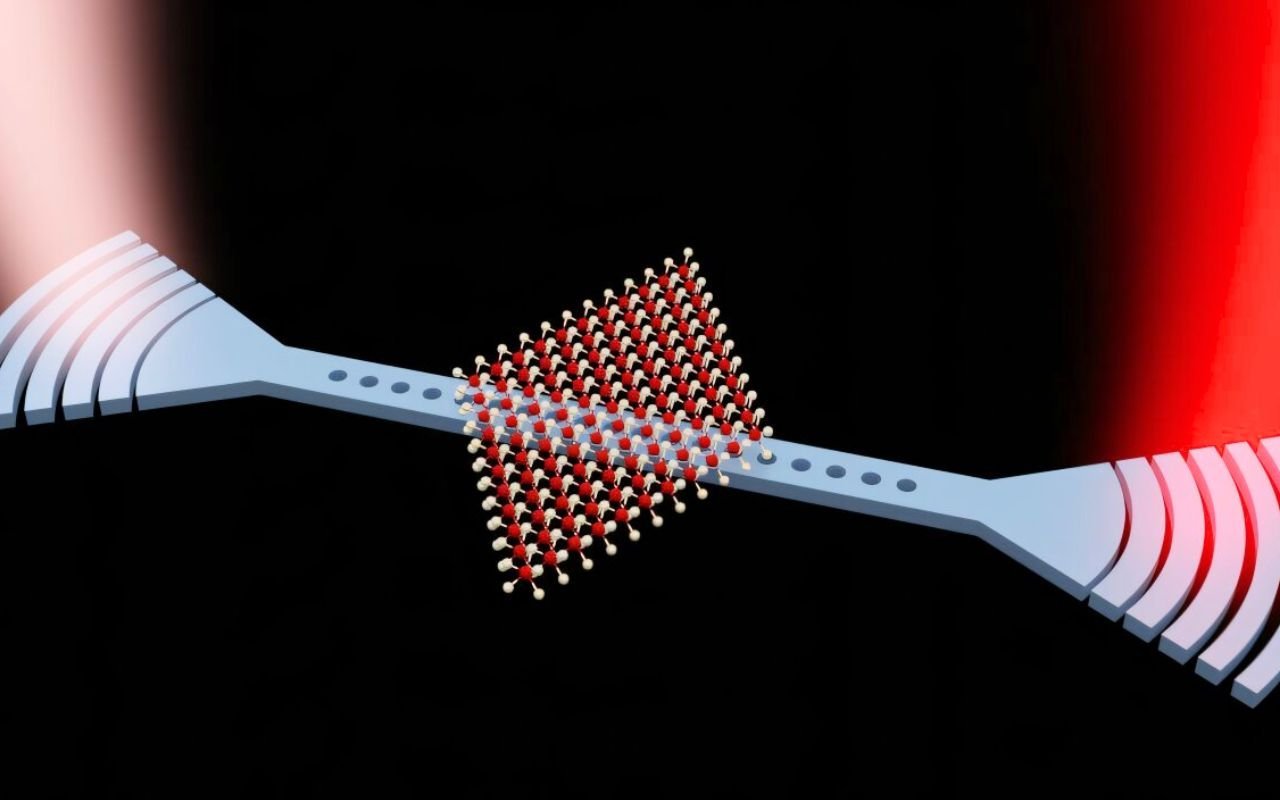

Resta il nodo informativo: quali pacchetti, quali versioni, quale finestra temporale precisa. In un attacco alla supply chain, anche poche ore possono contare se un pacchetto viene scaricato e integrato in pipeline automatiche. I pacchetti SDK, per definizione, sono pensati per facilitare l’adozione di servizi e modelli: se vengono alterati, possono diventare un canale di distribuzione di malware o un mezzo per sottrarre credenziali. È qui che l’assenza di dettagli alimenta domande.

Un altro punto emerso dal quadro tecnico è l’origine: l’incidente viene collegato a un dispositivo di uno sviluppatore colpito da un attacco di filiera più ampio. Questa catena è plausibile e ricorrente, perché gli endpoint degli sviluppatori sono spesso pieni di token, chiavi SSH e segreti di CI/CD. Ma è anche un promemoria scomodo: quando l’accesso passa da un laptop, la sicurezza aziendale non è solo firewall e cloud, è igiene operativa quotidiana, aggiornamenti, isolamento e rotazione di credenziali.

L’attacco Mini Shai-Hulud e il rischio supply chain su npm

Il contesto è quello della campagna chiamata Mini Shai-Hulud, associata a un attacco supply chain che ha colpito pacchetti di ecosistemi molto usati dagli sviluppatori, tra cui TanStack. Qui i numeri contano: TanStack viene descritto come un insieme di strumenti per interfacce con oltre 177 milioni di download settimanali. Quando un progetto con quella diffusione viene “avvelenato”, l’effetto non è lineare, diventa sistemico, perché la dipendenza si propaga in migliaia di applicazioni.

La tecnica descritta ruota attorno alla distribuzione di malware di tipo infostealer, capace di raccogliere credenziali, segreti cloud e chiavi SSH. In questo tipo di scenario, il bersaglio reale non è il singolo pacchetto, ma ci che il pacchetto permette di raggiungere: repository privati, sistemi di pubblicazione, ambienti CI/CD. Alcune analisi citano l’abuso di sistemi di publishing e token OpenID Connect per far passare aggiornamenti malevoli come release legittime, un dettaglio che spiega perché l’individuazione pu essere lenta.

Per un pubblico italiano, il punto pratico è capire l’impatto: aziende e team che usano dipendenze da npm o PyPI, soprattutto in pipeline automatizzate, possono ritrovarsi a importare codice senza una revisione umana. Le contromisure tipiche includono blocco delle versioni, verifica degli hash, scanning dei pacchetti, isolamento dei sistemi Linux colpiti e rotazione immediata dei segreti potenzialmente esposti. È il tipo di lavoro invisibile che non fa notizia, ma che decide se un incidente resta contenuto o diventa una crisi.

Punti chiave

- TeamPCP dichiara di vendere quasi 450 repository attribuiti a Mistral AI per 25.000 dollari.

- Mistral conferma una violazione e la contaminazione temporanea di alcuni pacchetti SDK, escludendo impatti su servizi e dati utenti gestiti.

- La campagna Mini Shai-Hulud legata a TanStack mostra come un singolo pacchetto possa propagare furti di credenziali su larga scala.

- L’assenza di dettagli pubblici su file e versioni colpite mantiene alta l’incertezza operativa per chi integra SDK e dipendenze.

Domande frequenti

Cosa sostiene TeamPCP di avere sottratto a Mistral AI?

Il gruppo afferma di possedere quasi 450 repository legati al progetto Mistral AI e li propone in vendita per 25.000 dollari, minacciando di pubblicarli se non trova un acquirente. Non esiste una verifica pubblica indipendente dell’archivio messo sul mercato.

Mistral AI cosa conferma e cosa nega sulla violazione?

Mistral conferma la compromissione di un sistema di gestione del codebase e dichiara che, per un breve periodo, alcuni pacchetti SDK sono stati contaminati. Nega che siano stati compromessi servizi ospitati, dati utente gestiti e ambienti di ricerca e test.

Perché un attacco agli SDK è rilevante anche senza toccare il “core code”?

Gli SDK sono un canale di distribuzione verso sviluppatori e aziende: se alterati, possono diventare veicolo di malware o un mezzo per sottrarre credenziali e segreti operativi. Anche materiale periferico, come script e configurazioni, può facilitare attacchi mirati.

Che ruolo ha TanStack nella campagna citata?

TanStack viene indicato come bersaglio di un attacco supply chain in cui un pacchetto npm sarebbe stato avvelenato. La suite è descritta con oltre 177 milioni di download settimanali, un dato che evidenzia quanto rapidamente un aggiornamento malevolo possa diffondersi.

Fonti

- Hackers threaten to leak Mistral files online — AI giant confirms …

- TeamPCP hackers advertise Mistral AI code repos for sale

- TeamPCP Claims Sale of Mistral AI Repositories Amid Mini Shai-Hulud Attack

- Hackers Insert Malware Into Mistral AI Software Download

- Hackers Inject Malicious Code into Mistral AI Software Package | Blockchain 24/7 News – Blockchain Project Updates – Fintech News – Crypto Art News – TechFlow